网络安全技术:防火墙、VPN、入侵检测基础

网络就像一座城市,安全措施就像城墙、护照和警察:

防火墙 像城墙和关卡,控制谁能进出;VPN 像通关密道,保障通信安全;入侵检测系统(IDS) 像城里的警察,监听是否有人作怪。

防火墙是 网络边界的第一道防线 , 它部署在网络边界上的设备或功能,用来控制网络访问、拦截非法通信。它可以是一个独立设备,也可以内嵌在路由器或操作系统中。

工作方式:

包过滤(Packet Filtering):根据源/目的 IP、端口、协议等字段控制通过或拒绝。状态检测(Stateful Inspection):跟踪连接状态,只允许已建立连接的返回流量通过。代理服务(Application Proxy):拦截应用层通信,提供更细粒度的控制。eNSP 配置示例,通过ACl访问控制去拦截:

复制

[Huawei] acl 3000

[Huawei-acl-adv-3000] rule deny ip source 192.168.10.0 0.0.0.255 destination 172.16.1.0 0.0.0.255

[Huawei-acl-adv-3000] rule permit ip

[Huawei] interface GigabitEthernet0/0/0

[Huawei-GigabitEthernet0/0/0] packet-filter 3000 outbound1.2.3.4.5.6.

此配置禁止某网段访问另一个内部网段,起到了基本的防火墙作用。

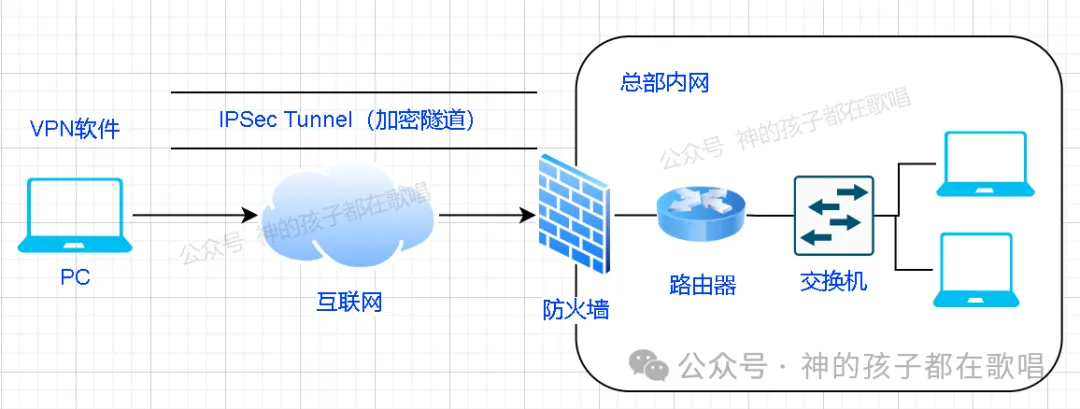

二、VPNVPN(虚拟专用网络)是通过加密手段,在不安全的公网中构建安全通道的技术。使用 VPN,远程用户就像直接接入公司内网一样,既能访问资源,又保障了通信机密性。

常见 VPN 类型:

类型

特点

PPTP/L2TP

快速部署,但安全性较低

IPsec VPN

基于三层协议,支持强加密与认证机制

SSL VPN

基于浏览器访问,适合远程办公与移动访问

MPLS VPN

多用于企业级专线 VPN,运行于运营商网络

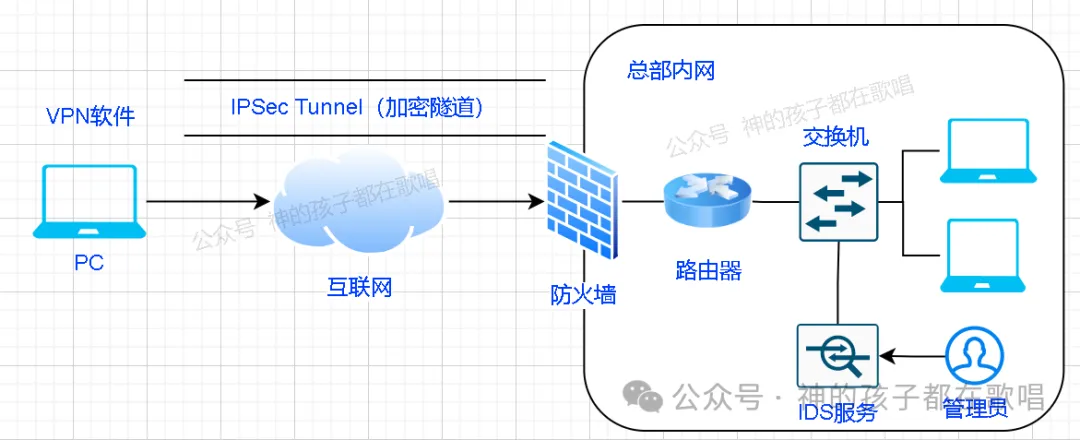

IDS(Intrusion Detection System)是网内的安全哨兵 , 它主要是检测网络中异常行为的系统,用来发现攻击者的入侵行为,如扫描、爆破、蠕虫传播等。

IDS 的两种类型:

基于主机的 IDS(HIDS):部署在终端或服务器上,监控操作系统行为。基于网络的 IDS(NIDS):部署在网络节点,监听通过的数据流。检测技术:

特征匹配(Signature-Based):比对已知攻击特征(类似杀毒软件)。异常检测(Anomaly-Based):基于统计与机器学习发现异常流量。行为分析(Behavior-Based):识别用户或主机的异常行为模式。四、防火墙、VPN 与 IDS 的组合应用这三者通常协同使用:

防火墙 拦截非法访问;VPN 加密通信;IDS 监测内部威胁。典型部署架构如下:

技术

作用

部署位置

是否加密

是否检测攻击

防火墙

控制访问流量

网络边界

否

否

VPN

构建加密隧道

远程接入网关

是

否

IDS

发现入侵行为

内部或边界

否

是

THE END