BlackSuit:Royal/Conti改头换面重出江湖,新型勒索软件以速度、隐蔽性和数据窃取为特征

Cybereason最新调查揭露,BlackSuit勒索软件组织(臭名昭著的Royal和Conti威胁组织的重组后继者)正在实施一场高度协同的破坏性勒索活动。该活动融合了隐蔽性、速度和精准打击能力,堪称今年最复杂的勒索软件攻击之一。

Cybereason在报告中指出:"BlackSuit是2023年年中出现的勒索软件组织,被广泛认为是Royal勒索团伙的改头换面或分支。"

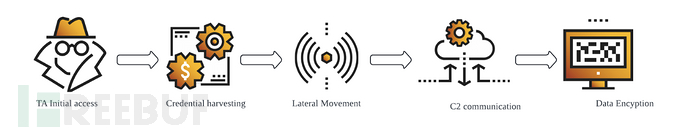

与传统仅关注加密的勒索攻击不同,BlackSuit采用三阶段杀伤链:初始入侵、数据窃取和选择性加密,并辅以数据删除手段破坏恢复工作。

攻击始于部署Cobalt Strike信标实现命令控制(C2)和横向移动。虽然初始入侵途径尚不明确,但分析人员注意到早期流量来自未安装Cybereason传感器的设备,表明系统早已被攻陷。

研究团队强调:"Cobalt Strike被确认为BlackSuit勒索软件的主要攻击工具。"

BlackSuit采用多种技术实现横向移动:

通过PsExec.exe在C:\Windows\Temp目录分发执行vm.dll和vm80.dll等载荷创建具有System权限的RPC服务使用Configure-SMRemoting.exe建立远程桌面连接从网络共享执行frdke23.exe等可疑二进制文件,通过rundll32.exe将代码注入wuauclt.exe等合法进程这些技术使攻击者能在全网进行广泛侦察和载荷部署的同时保持隐蔽性。

载荷投递与执行特征攻击者使用如下PowerShell命令下载Cobalt Strike信标:

同一C2基础设施被用于投递最终载荷——通过重命名为b.exe和vmware.dll等文件部署BlackSuit勒索软件。一个异常特征是执行时使用了-nomutex标志:

"与典型勒索行为不同...-nomutex标志禁用互斥体创建...允许并发多实例执行——可能是为了实现冗余、加速跨会话加密或规避基于互斥体的检测。"

双重勒索与破坏恢复加密前,攻击者使用伪装成vmware.exe的rclone.exe窃取约60GB敏感数据。这反映了双重勒索策略的流行趋势——通过预先窃取数据增加赎金压力。

为破坏系统恢复,攻击者使用vssadmin.exe删除卷影副本:

随后立即执行勒索软件,仅针对特定文件类型加密,同时排除Windows、IPC$和ADMIN$等系统关键文件夹以避免业务中断。

精心设计的加密逻辑BlackSuit的加密逻辑针对性能和隐蔽性进行了优化,避免加密.exe、.dll和.BlackSuit文件,并投放勒索说明。