Meta 暗中追踪数十亿安卓用户,并规避了传统隐私保护措施

Meta(Facebook)与Yandex采用高隐蔽性追踪技术,通过本地主机套接字实施网页到应用的跨进程通信,潜在影响全球数十亿安卓用户。该技术使Facebook、Instagram等原生安卓应用能静默接收来自数万网站中Meta Pixel脚本传输的浏览器元数据、Cookie及指令,成功将移动浏览会话关联至用户身份,规避了标准隐私防护机制。

GitHub分析指出该追踪机制利用安卓系统对localhost套接字的无限制访问权限,且Meta的技术方案历经三次迭代:

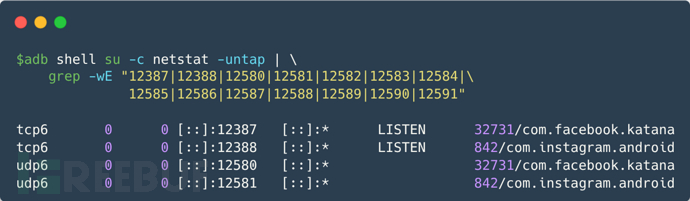

2024年9月:HTTP请求过渡阶段:WebSocket通信2024年11月定型:采用SDP篡改的WebRTC STUN协议Meta Pixel JavaScript通过WebRTC将第一方_fbp Cookie传输至UDP 12580–12585端口范围,由Facebook及Instagram应用维持持久监听服务。

核心运作原理:SDP篡改Meta将_fbp Cookie内容植入SDP协议"ice-ufrag"字段,生成发往环回地址127.0.0.1的STUN绑定请求。该数据流对Chrome DevTools等标准调试工具不可见,极大增加检测难度。2025年5月,因Chrome宣布封禁此技术,Meta改用WebRTC TURN协议通信至12586-12591端口。

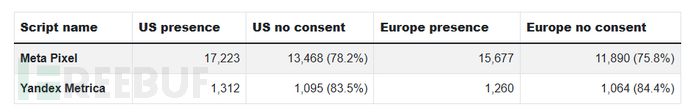

BuiltWith统计显示Meta Pixel已部署在超578万个网站,使_fbp成为全网第三大第一方Cookie。对全球Top 10万网站的监测发现:美国17,223个站点、欧盟15,677个站点存在本地主机通信行为,其中75-78%网站在未经用户明确同意时触发该机制。

该技术有效规避了Cookie清除、无痕模式及安卓权限控制等核心防线。即使未在移动浏览器登录Meta服务的用户,仍可通过安卓广告标识符(AAID)桥接机制被追踪。其本质是将临时网络标识符与持久性移动应用ID关联,使Meta能跨网站整合不同_fbp Cookie至同一用户画像。

应对措施落地经向主流浏览器厂商负披露后,防护方案快速推进:

Chrome 137(2025.5.26):封锁被滥用端口并禁用特定SDP篡改技术Firefox 139:部署同等端口封锁机制DuckDuckGo/Brave:基于阻止列表的现有防护体系生效关键转折点出现在2025年6月3日,Meta停止相关实践:Facebook Pixel脚本终止向localhost发送数据包,核心代码基本移除。Yandex在披露后同步终止本地主机追踪。此事件引发对平台沙盒机制缺陷的深度讨论,凸显加强安卓进程间通信安全的紧迫性——亟需解决用户无感知的跨应用数据共享风险。